Concept De Cybersécurité Numérique Et De Protection Du Réseau. Mécanisme De Verrouillage Virtuel Pour Accéder Aux Ressources Partagées. écran De Contrôle Virtuel Interactif Avec Cadenas. Ordinateur Portable Sur Fond | Photo Premium

Concept De Cybersécurité. Sécurité Informatique.Mécanisme De Protection, Confidentialité Du Système.Cadenas Fermé Avec Micro Schéma.Concept De Sécurité. - Rendu 3D Banque D'Images et Photos Libres De Droits. Image 125674716

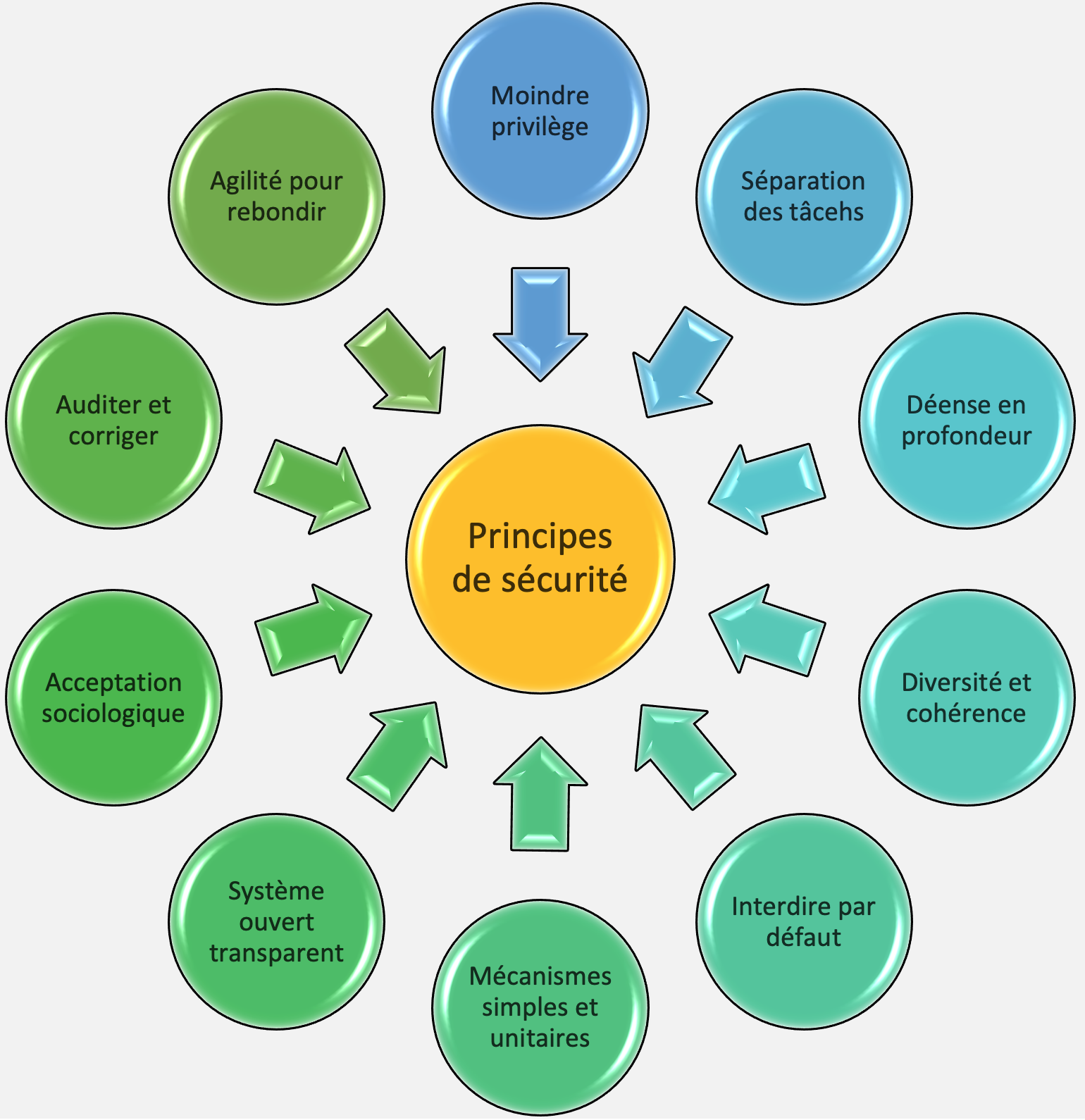

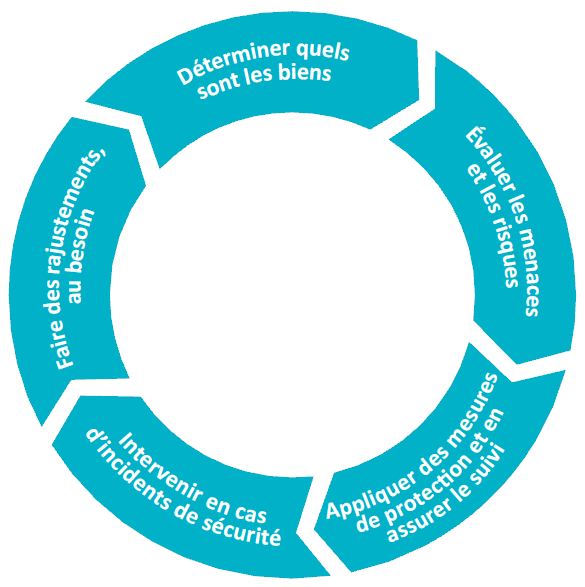

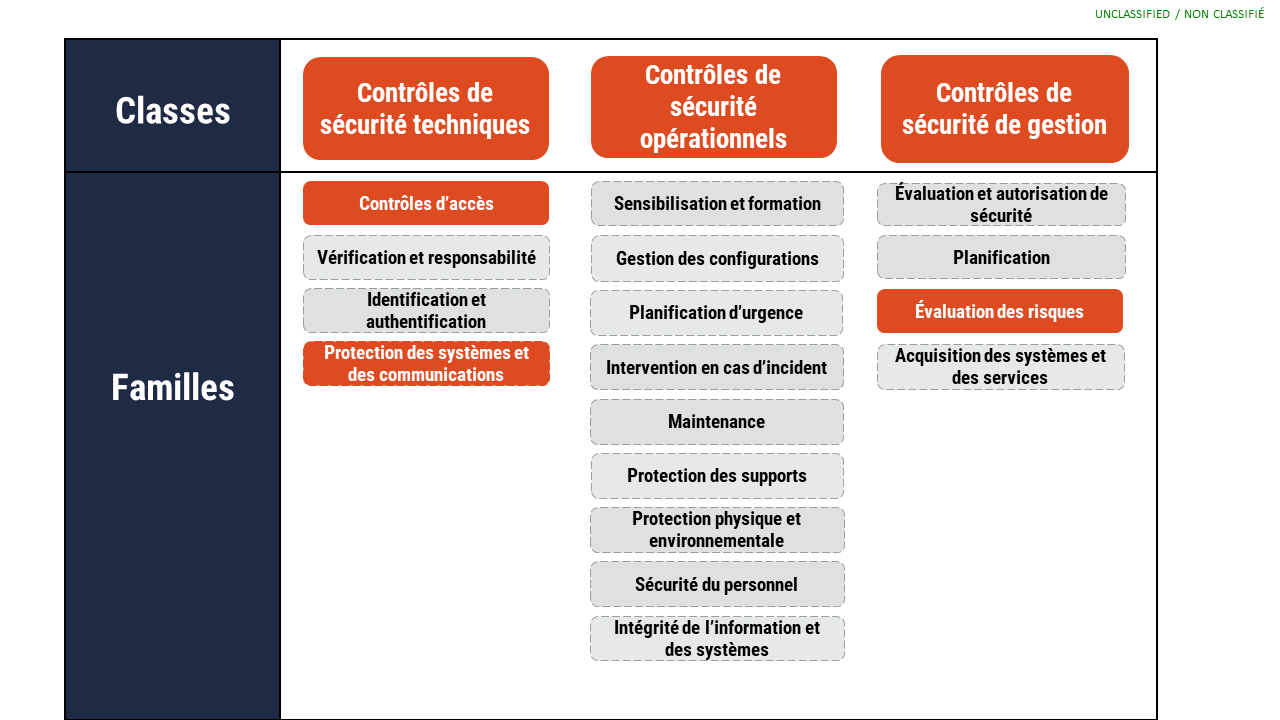

Principes fondamentaux de cybersécurité à l'intention du milieu des infrastructures essentielles du Canada

Les 10 mesures de sécurité des TI visant à protéger les réseaux Internet et l'information (ITSM.10.089) - Centre canadien pour la cybersécurité

Honeypot Mécanisme De Sécurité Informatique Défini Pour Détecter Les Tentatives De Contre-attaque D'utilisation Non Autorisée Des Systèmes D'information Appâtage Utilisé Pour Bloquer Un Pirate Informatique Illustration Vectorielle Plate | Vecteur Premium

Les 10 mesures de sécurité des TI : No 5, Segmenter et séparer l'information – ITSM.10.092 - Centre canadien pour la cybersécurité

448 000+ Securité Informatique Stock Illustrations, graphiques vectoriels libre de droits et Clip Art - iStock | Reseau informatique, Security, Securite informatique

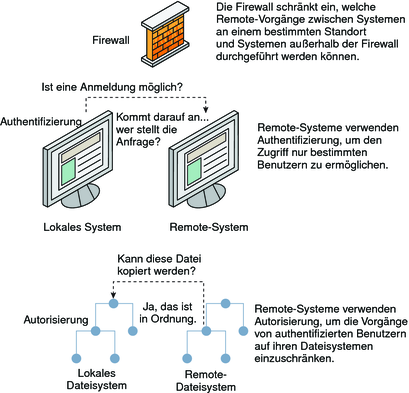

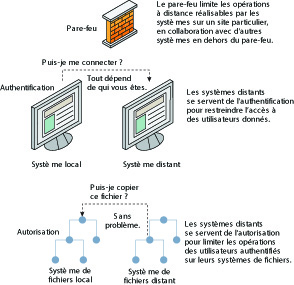

Mécanismes de sécurité réseau - Sécurisation des systèmes et des périphériques connectés dans Oracle® Solaris 11.2

![Mécanisme De Sécurité Wpa - Wpa2 Carte Réseau Usb Double Bande Adaptateur Lan Wifi Carte Réseau Sans Fil Pour Pc De Bureau[N1424] - Cdiscount Informatique Mécanisme De Sécurité Wpa - Wpa2 Carte Réseau Usb Double Bande Adaptateur Lan Wifi Carte Réseau Sans Fil Pour Pc De Bureau[N1424] - Cdiscount Informatique](https://www.cdiscount.com/pdt2/5/9/0/4/700x700/auc5082097258590/rw/mecanisme-de-securite-wpa-wpa2-carte-reseau-usb.jpg)