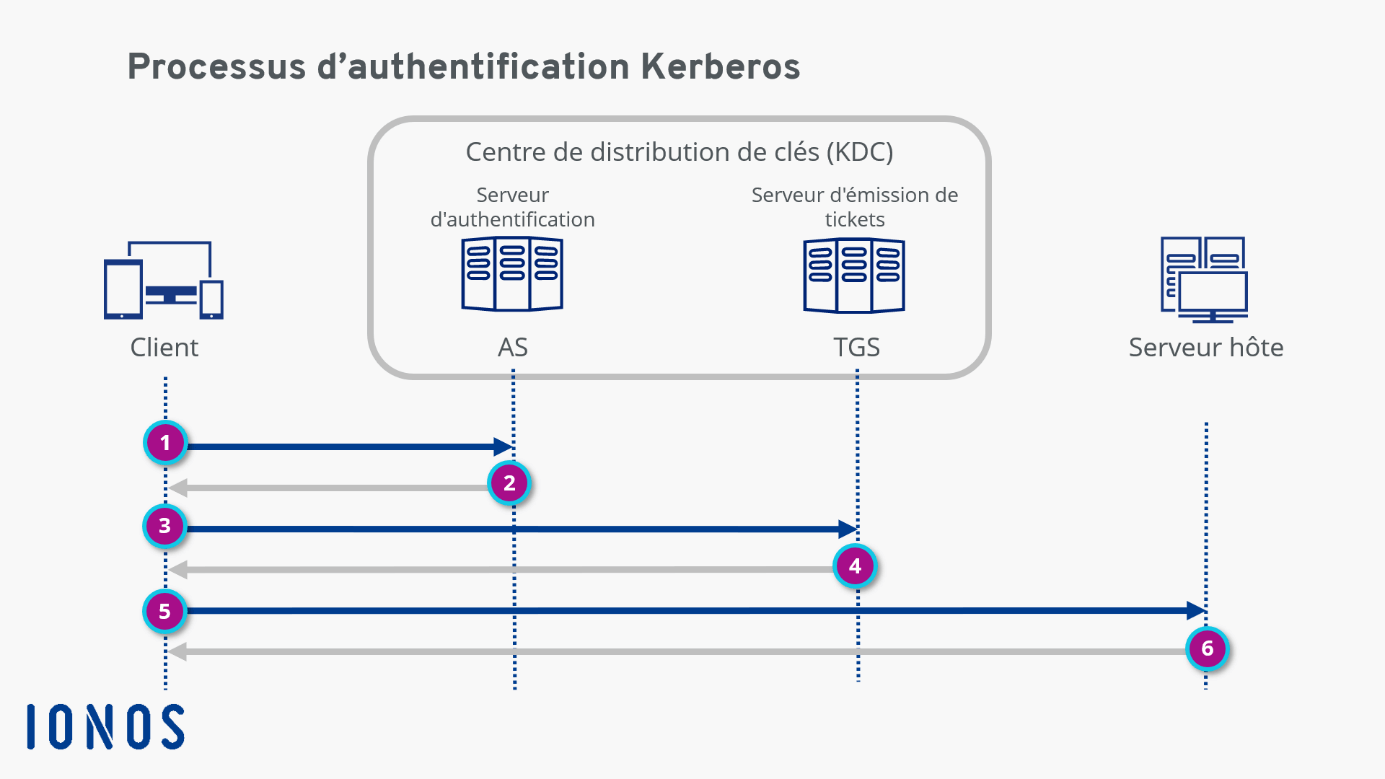

La sécurité des protocoles d'authentification NTLM et Kerberos en environnement Active Directory - Devoteam France

Flux d'authentification utilisant le canal USSD et la lecture par code... | Download Scientific Diagram

La sécurité des protocoles d'authentification NTLM et Kerberos en environnement Active Directory - Devoteam France

.gif)

![Infographie] Qu'est-ce que l'authentification multifacteur ? Infographie] Qu'est-ce que l'authentification multifacteur ?](https://static.dastra.eu/richtextbackoffice/d211d968-6524-4ca8-8ec8-56dcc06df6b4/lauthentification-multifacteur-3-1000.png)

.gif)